解开三角洲机器码的秘密,解密方法大揭露,解开三角洲机器码的秘密:解密方法大揭露,三角洲6秘籍怎么输入

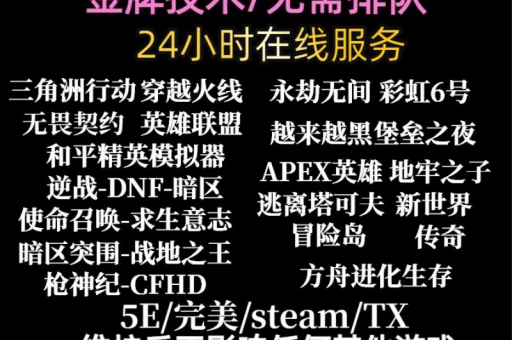

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-03-21 03:53:38

- 389

在计算机编程的领域中,机器码就像是深藏于神秘面纱之下的宝藏,每一个字节都蕴含着计算机执行指令的关键信息,而三角洲机器码作为其中颇具代表性的一种,更是吸引了无数程序员和技术爱好者的目光,他们渴望揭开其神秘的面纱,探寻其中隐藏的秘密。

三角洲机器码,作为一种特定的机器码形式,具有其独特的结构和编码规则,它不仅仅是一串串由 0 和 1 组成的二进制代码,更是计算机系统与程序之间进行交互的重要媒介,这些机器码如同计算机内部的暗语,只有真正理解其规则的人才能读懂它们所传达的信息。

要解开三角洲机器码的秘密,首先需要了解其基本的编码方式,机器码通常是由操作码和操作数组成,操作码决定了计算机要执行的具体操作类型,比如加法、减法、跳转等,而操作数则是操作码所作用的数据,在三角洲机器码中,这些编码方式有着自己独特的特点和规律。

从历史的角度来看,三角洲机器码的出现并非偶然,它随着计算机技术的发展而诞生,在早期的计算机系统中扮演了重要的角色,随着计算机技术的不断演进,新的编程语言和架构不断涌现,但三角洲机器码依然在某些特定的场景中发挥着不可替代的作用。

如何着手解密三角洲机器码呢?第一步就是要对机器码进行反汇编,反汇编就是将机器码转换回汇编语言代码的过程,通过反汇编工具,我们可以看到机器码所对应的汇编指令,这为我们理解机器码的含义提供了重要的线索。

在反汇编过程中,我们会遇到各种各样的指令和结构,有些指令可能是简单的算术运算,有些则可能涉及到复杂的内存操作和寄存器操作,对于每一条指令,我们都需要仔细分析其功能和作用,结合相关的计算机原理知识,逐步揭开机器码背后的秘密。

在三角洲机器码中,可能会出现跳转指令,这些跳转指令决定了程序的执行流程,通过分析跳转指令的条件和目标地址,我们可以了解程序在运行过程中是如何根据不同的情况进行分支跳转的,这就像是在计算机内部构建了一个复杂的迷宫,而我们要通过解密这些指令来找到走出迷宫的路径。

除了反汇编之外,还可以通过调试工具来辅助解密三角洲机器码,调试工具可以让我们在程序运行的过程中逐行查看机器码的执行情况,观察寄存器和内存中的数据变化,从而更加深入地理解机器码的执行过程。

在解密过程中,我们还需要对计算机的硬件架构有一定的了解,不同的计算机架构可能会对机器码的编码方式和执行机制产生影响,比如不同的指令集架构、不同的内存寻址方式等,只有充分了解硬件架构的特点,我们才能更好地理解三角洲机器码在特定硬件环境下的执行情况。

随着计算机安全领域的不断发展,对三角洲机器码的解密也面临着新的挑战,恶意软件和黑客可能会利用机器码的加密机制来隐藏其恶意行为,这就需要我们具备更强的安全意识和解密技术,才能识破这些伪装。

对于初学者来说,解密三角洲机器码可能是一项具有挑战性的任务,只要我们保持耐心和好奇心,不断学习和实践,就一定能够逐渐掌握解密的方法和技巧,我们可以从一些简单的程序开始,逐步深入到复杂的系统中,通过不断地积累经验,提高自己的解密能力。

在解密三角洲机器码的过程中,我们还可以借鉴前人的经验和成果,许多优秀的程序员和安全专家已经在这方面做出了很多贡献,他们的研究成果和实践经验可以为我们提供宝贵的参考,我们可以阅读相关的书籍和论文,参加技术论坛和研讨会,与其他技术爱好者交流和分享经验,从而不断拓宽自己的视野和思路。

解开三角洲机器码的秘密是一项充满挑战和乐趣的任务,通过深入了解其编码方式、运用反汇编和调试工具、掌握计算机硬件架构以及不断学习和实践,我们一定能够揭开三角洲机器码背后的神秘面纱,掌握解密的方法和技巧,这不仅有助于我们更好地理解计算机系统的工作原理,还能够为我们在编程和安全领域的发展提供有力的支持,让我们一起踏上解开三角洲机器码秘密的征程,探索计算机世界的无限奥秘。