三角洲机器码解除技巧大揭秘,突破自由之门,三角洲机器码解除技巧大揭秘:突破自由之门,三角洲机器人怎么样

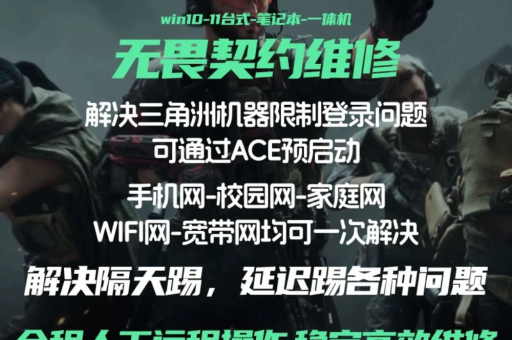

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-09 00:45:15

- 301

在当今数字化飞速发展的时代,计算机软件和硬件技术不断演进,然而随之而来的是一些软件加密和限制措施,其中三角洲机器码就是一种常见的限制手段,对于许多用户来说,被三角洲机器码所限制就仿佛置身于一扇紧闭的大门前,无法自由地使用心仪的软件或享受完整的功能体验,究竟有没有破解三角洲机器码的技巧呢?我们就来大揭秘三角洲机器码解除的技巧,帮助大家突破这扇看似坚固的“自由之门”。

一、了解三角洲机器码的本质

三角洲机器码是一种软件加密技术,它通过对软件程序进行加密处理,使得未经授权的使用被限制,这种加密方式通常会嵌入到软件的代码中,对软件的运行过程进行监控和限制,只有通过合法的授权验证才能正常使用软件,当用户试图在没有授权的情况下运行软件时,三角洲机器码就会发挥作用,阻止软件的正常启动或执行某些关键功能。

从技术层面来看,三角洲机器码的加密机制较为复杂,它涉及到密码学、反汇编、调试等多种技术手段,破解三角洲机器码需要深入了解其加密算法和运行机制,找到破解的关键点,这对于普通用户来说无疑是一项具有挑战性的任务,但对于那些热衷于技术探索和破解的高手来说,却是一次充满乐趣和成就感的挑战。

二、常见的三角洲机器码解除方法

(一)暴力破解法

1、原理阐述

- 暴力破解法是一种通过尝试所有可能的密钥来破解密码的方法,在三角洲机器码的破解中,暴力破解法就是尝试不同的密钥组合来绕过机器码的限制,由于机器码的密钥数量通常是有限的,通过不断地尝试各种可能的密钥,总有一天能够找到正确的密钥,从而解除机器码的限制。

- 这种方法的优点是理论上可以破解任何加密系统,只要有足够的时间和计算资源,在实际应用中,由于密钥数量巨大,暴力破解法需要耗费大量的时间和计算资源,而且成功率并不高,特别是对于复杂的三角洲机器码加密系统,可能需要数年甚至更长时间才能破解成功。

2、实际应用情况

- 在早期的计算机技术中,由于计算资源有限,暴力破解法是一种常见的破解方法,随着计算机技术的不断发展,计算资源越来越丰富,暴力破解法的应用逐渐减少,在大多数情况下,暴力破解法已经不再是破解三角洲机器码的主要方法。

- 不过,在一些特殊情况下,如破解一些简单的三角洲机器码加密系统或在实验室环境中进行研究时,暴力破解法仍然可以发挥一定的作用。

(二)修改机器码法

1、原理分析

- 修改机器码法是通过修改三角洲机器码的二进制代码来绕过限制的一种方法,这种方法需要对机器码的二进制代码有深入的了解,能够识别出机器码中的关键代码段和限制条件,并对其进行修改。

- 可以通过修改机器码中的验证逻辑、权限控制代码等关键代码段来绕过机器码的限制,不过,这种方法需要具备较高的编程技能和逆向工程能力,否则很容易出现错误,导致软件无法正常运行。

2、风险与局限性

- 修改机器码是一种非法的行为,违反了软件的使用协议和版权法律,一旦被发现,可能会面临法律责任和处罚。

- 不同版本的三角洲机器码加密系统可能采用不同的加密算法和代码结构,修改机器码的方法可能并不适用于所有版本的软件,软件开发商也会不断更新和改进加密系统,使得修改机器码的方法很快失效。

- 修改机器码还可能会导致软件的稳定性和兼容性问题,由于修改了机器码的二进制代码,软件的运行过程可能会出现异常,甚至导致系统崩溃。

(三)利用漏洞法

1、漏洞发现与利用过程

- 每一个软件系统都可能存在漏洞,这些漏洞可能是由于程序员的疏忽、编译器的错误或操作系统的兼容性问题等原因导致的,三角洲机器码加密系统也不例外,它可能存在一些漏洞,这些漏洞可以被利用来绕过机器码的限制。

- 漏洞发现通常需要对软件系统进行深入的分析和研究,包括对软件的源代码、二进制代码、运行环境等方面进行分析,一旦发现漏洞,就可以利用这些漏洞来修改机器码、绕过验证逻辑或获取系统权限等。

- 不过,漏洞的发现和利用需要具备较高的技术水平和经验,而且漏洞也可能随时被软件开发商修复,利用漏洞法并不是一种可靠的破解方法,而且存在一定的风险。

(四)注册码破解法

1、注册码的作用与生成原理

- 注册码是软件开发商为了限制软件的使用而设置的一种验证方式,用户需要在购买软件后输入注册码才能正常使用软件,注册码通常是由软件开发商根据一定的算法生成的,包含了用户的身份信息、软件版本信息等内容。

- 注册码的生成原理通常是基于加密算法、哈希算法等技术手段,软件开发商会将注册码生成算法嵌入到软件中,当用户输入注册码时,软件会根据注册码生成算法对注册码进行验证,如果验证通过,则允许用户使用软件。

2、破解注册码的常见方法

- 破解注册码的常见方法有两种:一是通过破解注册码生成算法来生成有效的注册码;二是通过修改软件的注册码验证逻辑来绕过验证。

- 对于第一种方法,需要对注册码生成算法有深入的了解,能够识别出算法中的关键参数和加密方式,并通过逆向工程等技术手段来破解算法,不过,这种方法需要具备较高的技术水平和经验,而且注册码生成算法也可能随时被软件开发商更新和改进。

- 对于第二种方法,需要对软件的注册码验证逻辑有深入的了解,能够识别出验证逻辑中的漏洞和缺陷,并通过修改代码等方式来绕过验证,不过,这种方法也存在一定的风险,一旦被软件开发商发现,可能会导致软件无法正常使用。

三、合法解除三角洲机器码的途径

(一)联系软件开发商

1、寻求官方支持的必要性

- 当用户遇到三角洲机器码限制无法正常使用软件时,首先应该考虑联系软件开发商寻求官方支持,软件开发商是软件的开发者和维护者,他们对软件的加密机制和使用限制有最深入的了解,能够为用户提供最准确的解决方案。

- 通过联系软件开发商,用户可以向他们说明自己的情况,提供相关的错误信息和日志文件等,软件开发商可以根据这些信息来分析问题的原因,并提供相应的解决方法。

2、官方支持的方式与流程

- 用户可以通过软件开发商的官方网站、客服热线、在线客服等方式联系软件开发商,在联系软件开发商时,用户需要提供自己的软件版本信息、操作系统信息、错误信息等相关信息,以便软件开发商能够快速定位问题。

- 软件开发商在收到用户的反馈后,会对问题进行分析和处理,并在一定的时间内回复用户,如果问题是由于软件本身的缺陷或加密机制的问题导致的,软件开发商可能会为用户提供相应的注册码、激活码或解除限制的方法。

(二)使用合法授权工具

1、合法授权工具的作用与特点

- 随着软件产业的发展,越来越多的软件开发商开始提供合法的授权工具,这些授权工具可以帮助用户解除三角洲机器码的限制,获得完整的软件功能。

- 合法授权工具通常是由软件开发商官方发布的,它们经过了严格的测试和验证,具有较高的安全性和稳定性,合法授权工具通常是免费的或收费合理,不会给用户带来经济负担。

- 合法授权工具的使用也非常简单,用户只需要按照工具的提示进行操作即可,用户需要先下载并安装合法授权工具,然后运行工具,按照工具的提示输入相关的信息,如软件版本信息、注册码等,工具就会自动为用户解除三角洲机器码的限制。

(三)参与软件试用与评估活动

1、试用与评估活动的意义与价值

- 一些软件开发商会定期举办试用与评估活动,邀请用户试用他们的软件,并对软件的功能、性能、稳定性等方面进行评估,在试用与评估活动中,用户可以获得免费的软件试用版,并且可以在试用过程中解除三角洲机器码的限制,充分体验软件的功能。

- 通过参与软件试用与评估活动,用户不仅可以获得免费的软件试用版,还可以为软件开发商提供宝贵的反馈意见,帮助软件开发商改进软件的功能和性能。

- 一些软件开发商还会在试用与评估活动中为用户提供注册码、激活码或解除限制的方法,让用户能够长期使用软件。

四、破解三角洲机器码的风险与法律责任

(一)法律风险

1、违法行为的界定

- 破解三角洲机器码属于违法行为,违反了软件的使用协议和版权法律,根据《计算机软件保护条例》等相关法律法规,未经软件著作权人许可,复制或者部分复制著作权人的软件的行为属于侵权行为。

- 破解三角洲机器码不仅侵犯了软件著作权人的合法权益,还可能构成非法侵入计算机信息系统罪、提供侵入、非法控制计算机信息系统程序、工具罪等相关罪名。

- 一旦被发现,破解者可能会面临行政处罚、民事赔偿甚至刑事责任,行政处罚包括罚款、吊销营业执照等;民事赔偿则是要求破解者赔偿软件著作权人的经济损失;刑事责任则是根据情节轻重判处有期徒刑、拘役或者管制等刑罚。

(二)安全风险

1、系统稳定性与安全性受损

- 破解三角洲机器码可能会导致软件系统的稳定性和安全性受损,由于破解过程中可能会修改软件的二进制代码,导致软件的运行过程中出现异常,甚至导致系统崩溃。

- 破解后的软件可能会被恶意攻击者利用,植入木马、病毒等恶意程序,从而导致用户的计算机系统受到攻击和破坏。

- 破解后的软件可能会与操作系统或其他软件产生兼容性问题,导致系统运行缓慢、死机等问题。

(三)技术风险

1、技术失效与更新换代带来的困扰

- 随着软件开发商不断更新和改进加密系统,破解三角洲机器码的方法可能很快就会失效,软件开发商还会不断推出新的版本和功能,破解后的软件可能无法兼容新的版本和功能,导致用户无法正常使用软件。

- 破解三角洲机器码需要具备较高的技术水平和经验,如果破解者的技术水平不够或者经验不足,可能会导致破解失败,甚至损坏计算机系统。

五、结语

三角洲机器码的解除是一个复杂而敏感的问题,虽然存在一些破解方法,但这些方法往往伴随着法律风险、安全风险和技术风险,作为用户,我们应该遵守软件的使用协议和版权法律,通过合法的途径来解除三角洲机器码的限制,如果遇到软件使用问题,应该及时联系软件开发商寻求官方支持,或者使用合法授权工具来获得完整的软件功能,我们才能在合法合规的前提下,充分享受软件带来的便利和乐趣,我们也应该呼吁软件开发商加强软件的加密机制和安全性,保护软件著作权人的合法权益,维护软件市场的正常秩序。